Wordfence: picco di attacchi brute-force tra la notte del 18 e 19 dicembre 2017

La notte tra il 18 e il 19 dicembre 2017, Wordfence ha riscontrato un grosso aumento degli attacchi brute-force.

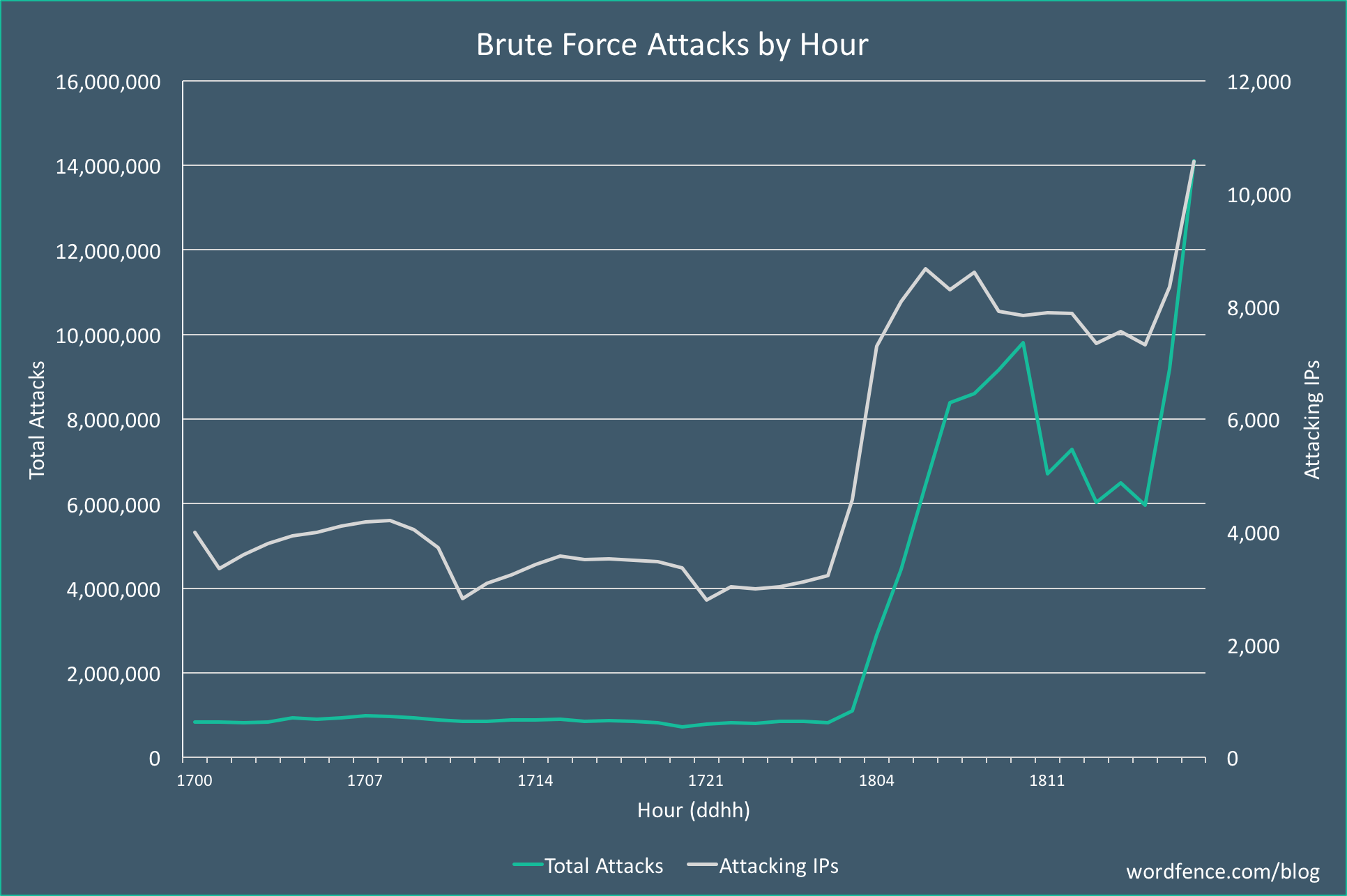

Più precisamente, alle 3 di notte UTC, questi attacchi hanno raggiunto il picco di 14 milioni l’ora, eseguiti da un numero importante di Indirizzi IP.

L’azienda Wordfence fa sapere che questo volume di attacchi è stato il più alto dal 2012.

A seguire un grafico che mostra i volumi di attacco all’ora e il numero di IP:

Wordfence è riuscita ad inserire gli indirizzi IP che hanno causato questi attacchi nella black list dedicata, distribuendo le informazioni a chi sta utilizzando il plugin Wordfence premium.

A seguire alcune statistiche sugli attacchi:

- L’attacco ha raggiunto il picco di 14,1 milioni all’ora;

- il numero totale di IP coinvolti è di oltre 10.000.

Wordfence fa sapere inoltre che sta continuando a monitorare la situazione, tenendo sotto stretto controllo oltre 190 mila siti web WordPress.

La possibile spiegazione degli attacchi

Il 5 dicembre è stato bucato un grosso database di credenziali, con oltre 1.4 miliardi di combinazioni utente/password trapelate.

È molto probabile che, questo attacco, abbia generato a cascata il massiccio attacco brute-force di queste ore.

Ricordiamo che, gli attacchi brute-force, sono quegli attacchi che mirano ad entrare in aree riservate provando combinazioni utente/password. Nel caso di WordPress, l’indirizzo /wp-admin di ogni installazione.

Condividi la notizia

In questi casi la consapevolezza è tutto. Vi preghiamo di diffondere la notizia per far sapere, a tutti, di queste ultime minacce, in modo da poter proteggere più efficacemente i vari siti web WordPress.

Come e cosa fare per proteggersi

A chi non utilizza Wordfence suggeriamo la sua installazione in quanto, anche con la versione gratuita, consente già un buon livello di protezione.

Abbiamo creato un articolo che mostra le varie features che il plugin Wordfence propone, sia in versione gratuita che in versione premium, così potete capire quale versione del plugin potrà fare al caso vostro.

L’azienda Wordfence poi, ha voluto stilare una sorta di “to do list”, ossia una lista delle cose da fare, per mettersi al riparo da questi attacchi:

- Installa un firewall come Wordfence che blocca in modo intelligente gli attacchi brute-force;

- assicurati di avere password complesse su tutti gli account utente, in particolare l’amministratore;

- cambia il tuo nome utente amministratore da ‘admin’ a qualcosa di più difficile da indovinare;

- elimina tutti gli account non utilizzati, in particolare gli account admin che non usi;

- abilita l’autenticazione a due fattori su tutti gli account admin;

- abilita una black list di indirizzi IP per bloccare gli indirizzi coinvolti in questo attacco;

- monitorare i tentativi di accesso configurando gli avvisi quando un amministratore accede al tuo sito web;

- non utilizzare la stessa password per più servizi: è possibile utilizzare un gestore di password come 1password per gestire password tra più servizi.

Dal canto nostro non possiamo che essere d’accordo con Wordfence e, pertanto, vi invitiamo a tenere protetti i vostri siti WordPress e, soprattutto, ad utilizzare nomi utenti WordPress personalizzati e password efficaci.